- Для чего нужна корпоративная почта бизнесу?

- Типовые проблемы с почтой

- Выбор почтового сервера

- Как проверить корпоративную почту?

- SPF

- DKIM

- DMARC

- Результат проверки правильно настроенной почты

- А еще PTR, rDNS.

- Все настроено, но письма не доходят.

Для чего нужна корпоративная почта бизнесу?

Корпоративная почта – это почтовый сервис, который используется организациями для деловой коммуникации. Вот основные причины, по которым она необходима:

- Профессионализм: Использование электронной почты с доменным именем компании (например, [имя_сотрудника]@[название_компании].ru) укрепляет репутацию и способствует формированию корпоративного имиджа.

- Безопасность: Корпоративные почтовые ящики обычно лучше защищены от спама, вирусов и фишинга, что снижает риск утечки конфиденциальных данных.

- Контроль: Управление почтовыми ящиками сотрудников, включая создание, удаление аккаунтов и восстановление доступа, осуществляется IT-отделом компании.

- Организация рабочего процесса: Интеграция с корпоративными инструментами и сервисами, такими как календари, задачи и CRM-системы, позволяет повысить эффективность работы.

- Конфиденциальность: Собственная почтовая служба обеспечивает дополнительный уровень конфиденциальности для деловой переписки.

- Архивация: Возможность архивировать переписку для соответствия законодательству о хранении деловой документации и быстрой электронной доставки.

- Авторизация: Способность интегрироваться с корпоративной системой управления доступами (например, Single Sign-On) для удобства использования множества сервисов без необходимости запоминания отдельных паролей.

Типовые проблемы с почтой

- Ваши письма попадают у получателей в СПАМ.

- Ваши письма не доходят до получателей (например письма о заказах, которые генерирует сайт, ни клиентам, ни вашим менеджерам).

- Замечен ФИШИНГ, или просто враги используют почту на вашем домене, чтобы испортить репутацию. То есть от имени вашей компании рассылаются письма (цели могут быть разные, но в основном – это кража данных или введение в заблуждение)

Выбор почтового сервера

В связи с тем, что GOOGLE (gmail.com) покинул просторы нашей родины, на момент 2024 года у нас осталось 2 популярных варианта на выбор: yandex.ru и mail.ru, и масса альтернативных сервисов, которые можно найти в поисковых системах.

При этом также можно использовать сервер (хостинг) на котором расположен сайт. И самый сложный вариант – собственный почтовый сервер.

-

yandex.ru

С 2023 года стал платным. Минимальный тариф на момент написания статьи – 249 ₽.

При этом есть ограничение на отправку массовых писем в виде лимита в 500 шт в сутки.

Подробнее тут.

-

mail.ru

Базовый тариф бесплатный. В нем нет "плюшек" для коллективной работы от mail.ru (VK), но будет корпоративная почта, многим этого достаточно.

Как проверить корпоративную почту?

Для наглядности разыграем сразу сложный сценарий работы с почтой.

У вашей компании есть сайт. Домен куплен у компании A. Хостинг расположен у компании Б. Корпоративная почта настроена на работу с помощью YANDEX (или mail.ru, а может и вовсе на gmail).

А еще у вас интернет-магазин, который отправляет письма оповещения клиентам (или триггерные письма), а маркетолог делает рассылки через специализированный сервис, такой как UNISENDER.

Для проверки воспользуемся сервисом https://mail-tester.com (отправить себе письмо), а для общих настроек можно использовать https://postmaster.mail.ru/security/ .

При входе будет сгенерирован специальный почтовый ящик, на который вам необходимо отправить письмо. После чего проверить себя.

Даже если вы не поймете всех указанных параметров, по которым у сервиса будут претензии к письму, обратите внимание на баллы. Если меньше 8,5, то уже стоит задуматься, что ваши письма могут попадать в СПАМ. Если суммарный балл меньше 5, то они и вовсе могут не дойти до вас, а быть отвергнуты принимающим сервером.

Важно!

Проверять необходимо не только работу собственного почтового ящика, но и письма, отправленные из всех вышеуказанных сервисов. Результаты могут быть разные.

Теперь рассмотрим причины этого. Важным фактором будет домен, куда он делегирован (на какой сервер), и есть ли там возможность редактировать записи DNS.

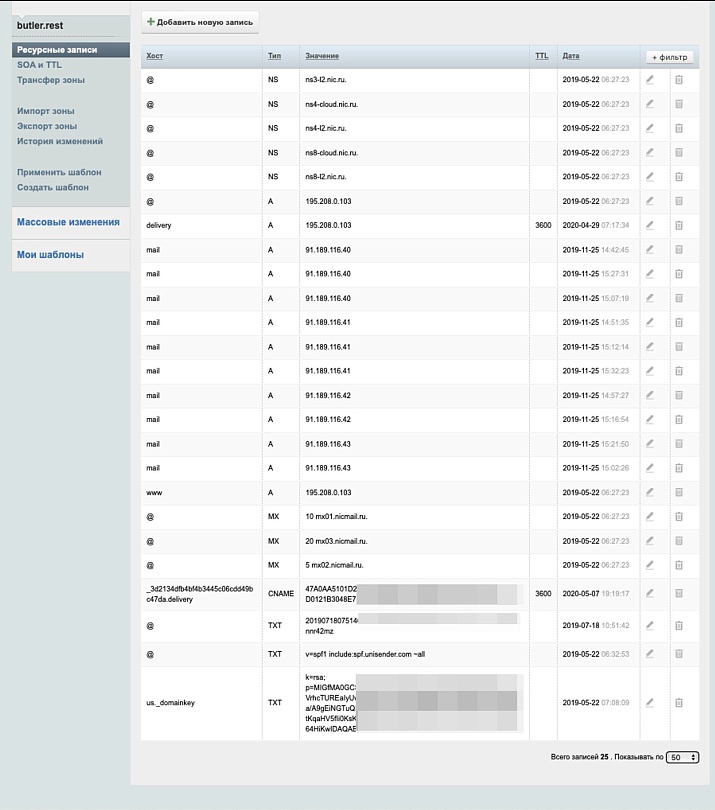

Например, nic.ru по умолчанию не дает возможности редактировать записи. Для этого у них есть отдельная платная услуга DNS-хостинг (хотя почти у всех она бесплатная).

Выглядеть это может так:

SPF

SPF (Sender Policy Framework) - это DNS-запись, содержащая список доверенных серверов, с которых может отправляться почта данного домена, и сведения о механизме обработки писем, отправленных с других серверов.

Это одна запись, которая делается для домена (либо @, либо domain.ltd) для всех доверенных серверов.

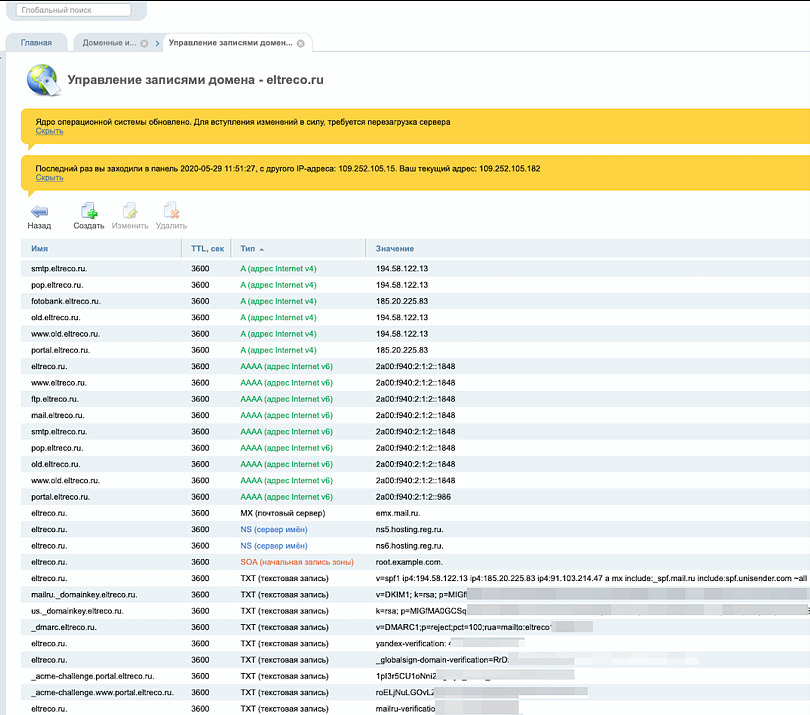

Рассмотрим запись SPF проекта eltreco.ru:

v=spf1 ip4:194.58.122.13 ip4:185.20.225.83 ip4:91.103.214.47 a mx include:_spf.mail.ru include:spf.unisender.com ~all

На человеческий язык это можно перевести следующим образом: разрешено отправлять письма с серверов с перечисленными ip адресами, а также использовать mail.ru (почта на домене) и unisender.com (рассылка рекламных писем).

В свою очередь, ip адреса перечислены, так как сам сайт отправляет письма покупателям о заказах, и делает это самостоятельно, без участия mail.ru, подставляя имя отправителя notification@eltreco.ru

Это же касается записи include:spf.unisender.com. Мы разрешаем сервису unisender.com оправлять от имени eltreco.ru письма.

DKIM

DKIM (DomainKeys Identified Mail) — метод почтовой идентификации. Цифровая подпись DKIM для почтового домена позволяет снизить шанс попадания письма в спам и защититься от фишинговых рассылок.

В отличие от SPF, DKIM записей может быть много, так как каждый сервис предоставляет свои ключи, прописываются они отдельно. Тем самым мы подтверждаем возможность отправки письма от вашего имени вашего домена указанным сервером. Ведь фактически письмо отправляется не самим авторизованным пользователем.

DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) — это техническая спецификация, созданная группой организаций для борьбы со спамерами, подделывающими адреса отправителей. Благодаря настройке DMARC владельцы доменов могут создавать правила обработки писем, которые поступили с доменов, не прошедших авторизацию.

Подробно описано здесь – https://emailmatrix.ru/blog/what-is-dmarc/ .

DMARC — один из механизмов защиты компании от фишинга с использованием имени её домена. Такая проблема актуальна для любого бренда, работающего с личными данными пользователей и платёжными аккаунтами, наиболее часто она касается банков, платёжных систем, сотовых операторов, социальных сетей, крупных интернет-магазинов. Смысл фишинговой атаки заключается в отправке мошеннического письма как бы от лица известной компании, фактически загружающей вирус на устройство пользователя или ведущего его на сайт, где будут украдены личные данные, — логины и пароли, данные кредитных карт, номера телефона. Сами письма маскируются под легальные рассылки, и важную роль тут играет использование основного домена атакуемой компании.

На примере ниже — скриншот фишингового письма, маскирующегося под рассылку от Сбербанка. Оно оформлено полностью корректно и использует почту отправителя fomin.s@sberbank.ru — что похоже на реальный корпоративный адрес сотрудника Сбербанка. В действительности при клике по ссылке юзера уводит на сайт, где скачивается zip-архив с вирусом.

Результат такой атаки — заражённые компьютеры пользователей, украденные личные данные и репутационный ущерб для компании, чьим именем домена пользуются мошенники.

Уберечься от такой рассылки Сбербанк мог, настроив политику reject для DMARC, — тогда почтовый провайдер отклонит фишинговое письмо ещё на этапе анализа на спам и письмо просто не попадёт в ящики пользователей.

DMARC работает на основе протоколов аутентификации SPF и DKIM и проверяет корректность прохождения письмом проверок на SPF и DKIM, а также факт, что данные письма действительно были отправлены с доменов под контролем организации. Ключевые функции DMARC — проверка аутентификации и отправка отчётов.

Что проверяется:

- Отправляющий IP-адрес емейла указан в разрешенных в записи SPF.

- Проверка DKIM имеет статус pass — то есть пройдена удачно.

DMARC позволяет отправителю указать, как поступать с письмом по результатам проверки. Это делается через указание политики DMARC, которая бывает трёх видов:

- none — политика для мониторинга. Используется, когда вы только начинаете работу с DMARC и нужно понять, от имени каких доменов отправляется почта.

- quarantine — политика карантина, с ней письма в зависимости от почтового провайдера будут отправлены в спам, отмечены к более строгой проверке или помечены как подозрительные для пользователя.

- reject — самая строгая политика и высочайший уровень защиты. При политике reject отправитель указывает почтовому провайдеру блокировать все письма, которые не прошли проверки SPF и/или DKIM.

Чаще всего мы используем запись вида – v=DMARC1;p=reject;pct=100;rua=mailto:yourmail@domain.ltd

Что означает следующее:"не пропускать 100% писем, которые не прошли проверку SPF и DKIM, и прислать отчеты на указанную почту".

Для удобного чтения отчетов можете воспользоваться вот этим сервисом – https://dmarcian.com/xml-to-human-converter/

Результат проверки правильно настроенной почты

А еще PTR, rDNS.

PTR-запись — это обратный указатель, который связывает IP-адрес с доменным именем. Она используется для проверки того, соответствует ли IP-адрес домену. PTR-записи хранятся в DNS-серверах и позволяют определить, какому домену принадлежит конкретный IP-адрес.

RDNS (Reverse DNS) — это процесс обратного преобразования IP-адреса в доменное имя. Он используется для проверки того, существует ли домен, соответствующий IP-адресу. RDNS работает путём запроса DNS-сервера, чтобы узнать, какой домен связан с заданным IP-адресом.

PTR (Pointer Record) и RDNS (Reverse DNS) — это разные механизмы в системе доменных имён (DNS), которые используются для проверки соответствия IP-адреса и доменного имени.

PTR запись настраивается с помощью хостинг провайдера, необходимо обратиться в техническую поддержку.

Все настроено, но письма не доходят.

Такое поведение чаще всего происходит по причине попадания либо ip адреса сервера, либо самого домена в СПАМ базах.

Проверить наличие в СПАМ базах можно на множестве сервисов, в том числе и на 2ip.

Причин может быть несколько, но основные из ни:

- Вирус на сервере (хостинге) использует ваш сервер для отправки спам писем. Как правило хостинг компании реагируют на это, блокируют возможности сервера на отправку писем, но не всегда быстро. Как правило после такой атаки ip адрес вашего сайта попадает в СПАМ лист, после чего письма, даже если вы отправляете уже от имени вашего домена с сайта могут также попадать в спам, или же вовсе не дойдут до адресата.

Также такой ip адрес мог вам достаться по наследству, когда вы только приобрели хостинг, а ранее этот ip адрес уже был в СПАМ листе.

В таком случае рекомендуем обратиться к хостинг провайдеру, в теории они могут попробовать исключить этот адрес из базы, но на это потребуется время и без гарантий. - Вторая причина, именно домен оказался в такой СПАМ базе. Такое тоже могло случиться, если злоумышленники использовали ваш домен для рассылок, возможно даже от вашего имени. Все вышеописанное по настройке поможет избежать этого.

Как проверить на спуфинг ваш домен, а также про роль postmaster сервисов расскажем в следующей статье.